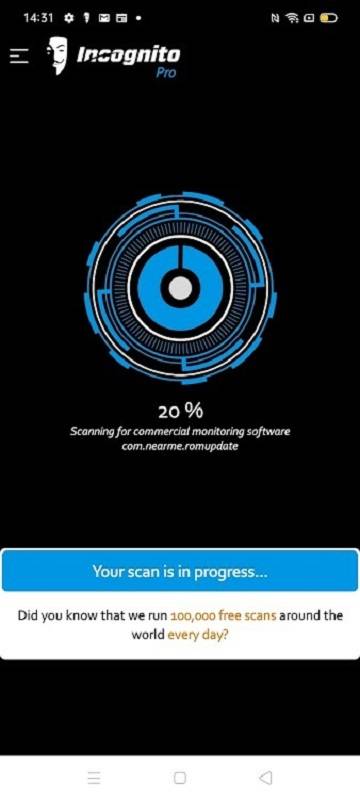

Zabezpiecz swoje smartfon i dane osobowe za pomocą Spyscanner. W dzisiejszym cyfrowym krajobrazie, w którym cyberprzestępstwa są zawsze obecne, ta niezawodna aplikacja pomaga zidentyfikować nieautoryzowane oprogramowanie do nadzoru na twoim urządzeniu. Spyscanner skrupulatnie skanuje smartfon - od ukrytych wiadomości po podejrzane strony internetowe - aby zagwarantować bezpieczeństwo. Monitorując aplikacje, e -maile i strony internetowe, zapewnia spokój ducha, zapewniając poufne informacje. Nie pozwól hakerom ukraść Twoje dane; Przejmij kontrolę w Spyscanner i wyprzedzaj tych, którzy zagrażają Twojej prywatności. Pobierz teraz Spyscanner i zapewnij swoje informacje.

SPYSCANNER FECYTOR:

- Kompleksowe monitorowanie: Spyscanner analizuje wszystkie potencjalne kryjówki do śledzenia oprogramowania, w tym aplikacje, wiadomości, e -maile i strony internetowe.

- Intuicyjny interfejs: Aplikacja jest przyjazna dla użytkownika, zapewniając prosty proces skanowania w celu wykrycia podejrzanej aktywności.

- Ochrona hakera: poprzez identyfikację i usuwanie oprogramowania śledzenia, chroni ono dane osobowe przed wpadnięciem w niewłaściwe ręce.

Wskazówki dotyczące użytkownika:

- regularne skanowanie: Regularnie skanuj smartfon za pomocą spyscanner, aby zapobiec niewykrytym oprogramowaniu do śledzenia.

- Świadomość uprawnień: Dokładnie przejrzyj uprawnienia, które udzielasz aplikacjom, ponieważ mogą one być źródłem oprogramowania śledzenia.

- Podejrzana odpowiedź aktywności: Działaj niezwłocznie, gdy Spyscanner wykrywa oprogramowanie śledzenia, niezależnie od tego, czy obejmuje on blokowanie użytkowników, usuwanie e -maili lub unikanie określonych stron internetowych.

Wniosek:

Spyscanner upoważnia Cię do kontrolowania bezpieczeństwa smartfona i ochrony danych osobowych przed hakerami i oprogramowaniem śledzącym. Regularne skanowanie i ostrożne zarządzanie pozwoleniem zapewniają spokój. Bądź proaktywny w identyfikowaniu i usuwaniu podejrzanej aktywności przy pomocy Spyscanner. Pobierz aplikację już dziś i zabezpiecz swoje dane przed niechcianym dostępem. >